APIインベントリ管理をはじめて、セキュリティ対策レベルを上げよう!

APIセキュリティ(UTDS)

APIの有用性

APIは、システム開発‧ビジネス展開において不可欠な存在です。以下のような場面で用いられています。

容易なサービスの連携

- 他のサービスやアプリケーションと 簡単に連携

- 他社の機能(決済、地図、認証など)を利用し 開発スピード向上

開発工数の削減

- 既存のAPIを利用し 開発工数を大幅に削減

- 高度な機能をAPIで簡単に導入可能

マイクロサービス化

- モノリシックな構造から マイクロサービスへ

- 小さなサービス同士は APIでやりとり

APIエコシステムの拡大

- 外部の開発者や企業に機能を提供

ノーコード・ローコード普及

- 非エンジニアでもAPIを活用

モバイル・IoTの普及

- 軽量で効率的な通信手段

APIはサイバー攻撃の新たな標的

しかし、そんなAPIは危険にさらされ、APIに対する攻撃は年々増加しており、 サイバー攻撃の新たな標的となっています。

アプリケーション通信に占めるAPI通信の割合

従来型のアプリケーションより利便性と柔軟性が⾼い

組織で認識できていないAPIの割合

多くの組織が⾃社APIを正確に把握しきれていない

書き込み権限を持っているAPIの割合

認証認可が⽢いと攻撃や情報漏洩を招く

エラー:レート制限を超過しているAPIの割合

※(HTTPエラーコード 429)

攻撃と通常より多い接続の判別ができない

APIが攻撃対象になる理由

なぜAPIは攻撃対象になるのか、その理由はいくつかあります。

公開性

- APIはインターネットに公開されており、攻撃者からみてアクセスが容易

⾃動化が容易

- プログラムから簡単に操作可能でボットやスクリプトによる攻撃がしやすい

急増するAPIの利⽤

- 管理されていないシャドーAPIや⽂書化されていない API エンドポイントがある

セキュリティ対策漏れ

- UIがないため⾒えづらく、開発者がセキュリティ対応を後回しにしがち

認証‧認可の不備

- 他⼈のデータにアクセスでき、管理者専⽤のAPIを通常ユーザが使⽤している

WAFでは防御できない通信

- API特有の攻撃やWAFのルールでは検知できない攻撃

APIは便利である反⾯、適切に管理しないと、システム全体が脆弱になる可能性があります。

結果的に攻撃者にとって魅⼒的なターゲットになってしまいます

APIのセキュリティ対策

APIのセキュリティには、以下のような対策が効果的です。

バージョン管理と廃止対応

- 古いAPIを安全に廃⽌し新しいAPIへ移⾏

認証/認可

- 誰がどこにアクセスできるか制限

暗号通信

- 通信内容の盗聴‧改ざんを防止

レート制限

- APIの乱用やDoS 攻撃を防止

CORS制御

- 他ドメインからの不正アクセスを制限

セキュリティ対策の実施

- 定期的な脆弱性スキャンやペネトレーションテスト

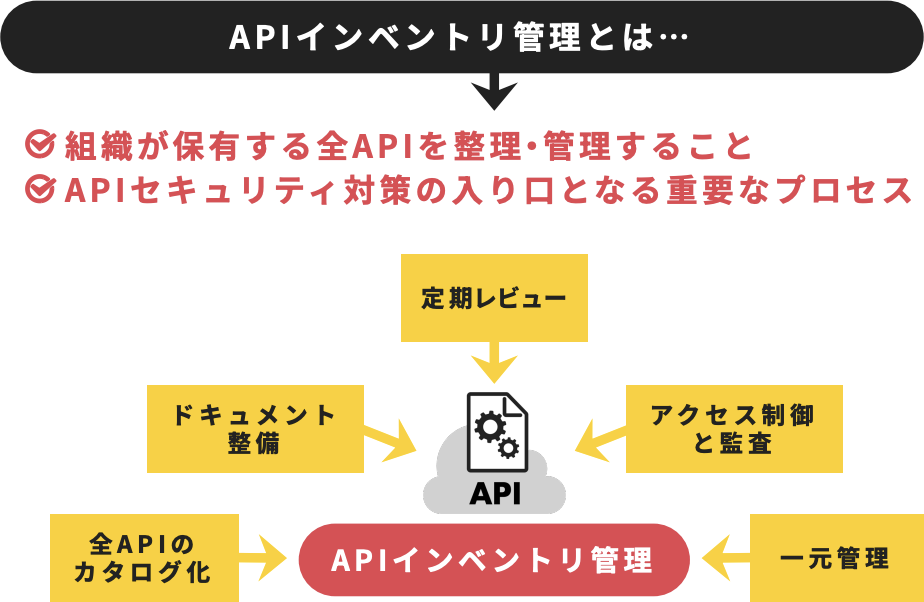

APIインベントリ管理とは

APIのセキュリティが⼤切と分かっていても、ほとんどの企業がAPIを正確に把握できていません。

APIを把握するためには、インベントリ管理が重要です。

APIの見える化が難しい理由

組織で利用しているAPIを把握するため、APIの見える化をする必要があります。

以下のような理由により、API一覧の作成には、多くの手間と時間がかかります。

- 複数のチームが並行して開発を進めているため、APIの数が多すぎる

- 各チームが個別に作成・管理しているため、管理フォーマットがバラバラ

- 複雑な環境(クラウド、オンプレ、など)で、どのシステムで利用されているか不明

- シャドーAPIやゾンビAPIは、把握するのが難しい

- ガバナンスルールの欠如(命名規則、レスポンス形式、など)

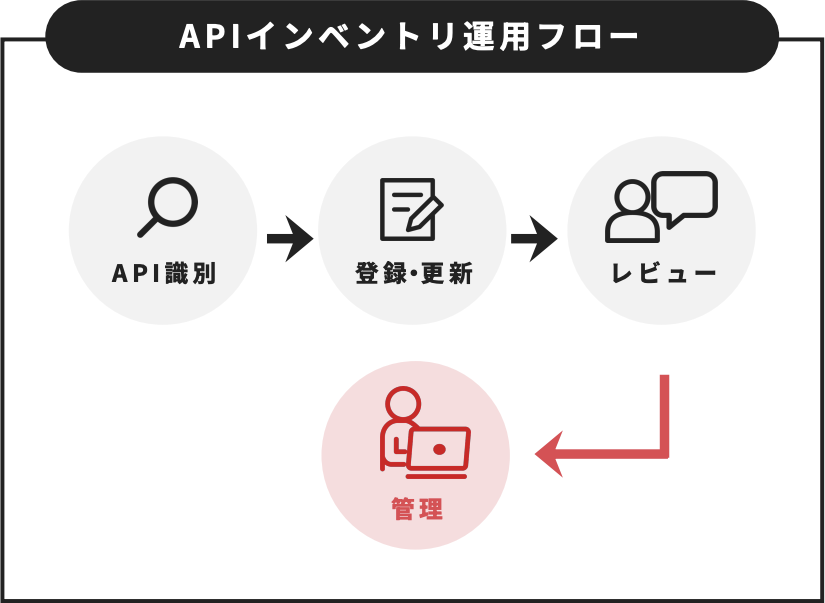

APIインベントリ管理の解決策とは

では適切にAPIインベントリ管理をするにはどうすればよいでしょうか。その答えは⼤変シンプルです。

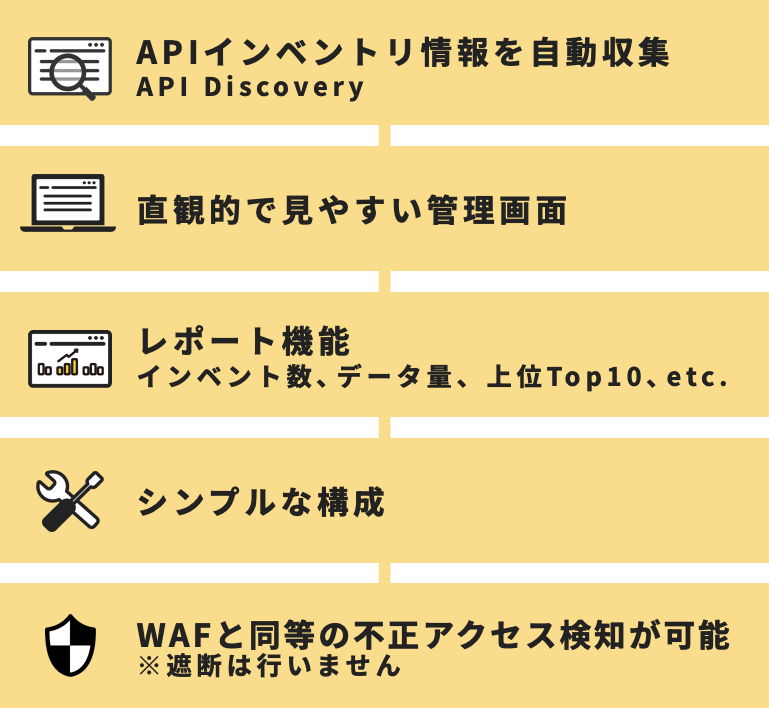

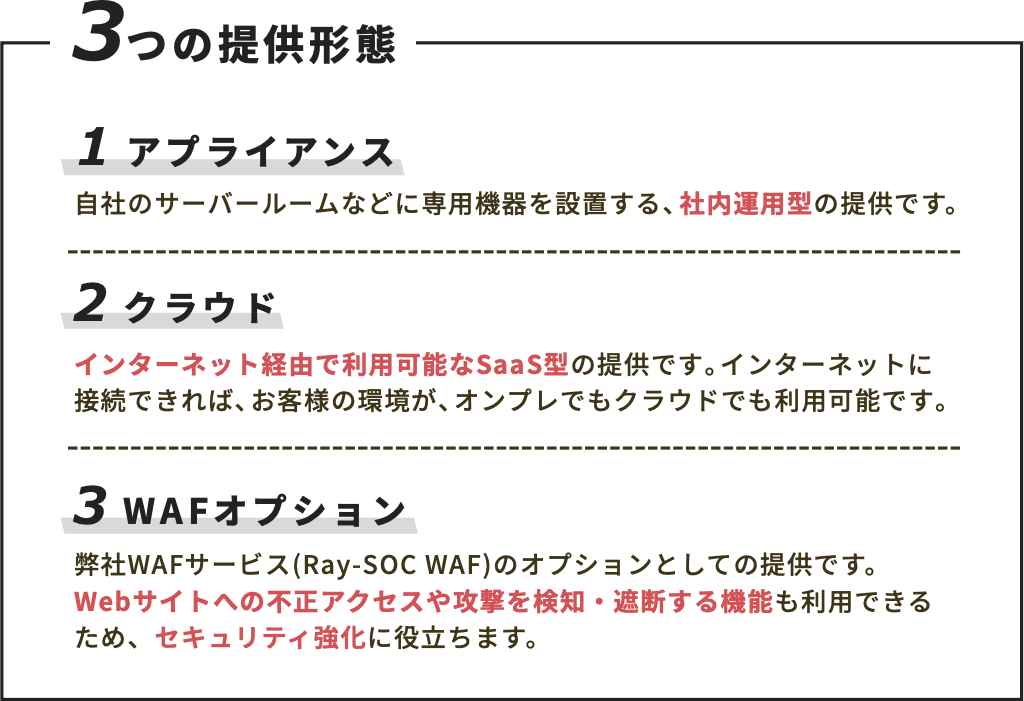

弊社APIセキュリティ製品UTDSを導⼊すれば、簡単で継続的な運営が可能になります。

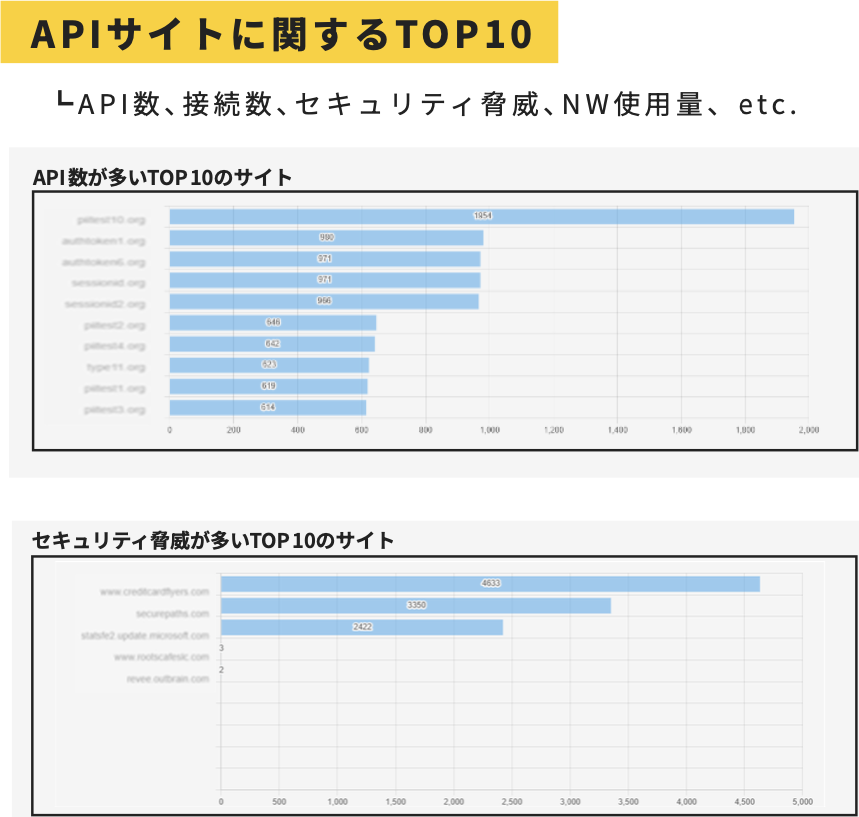

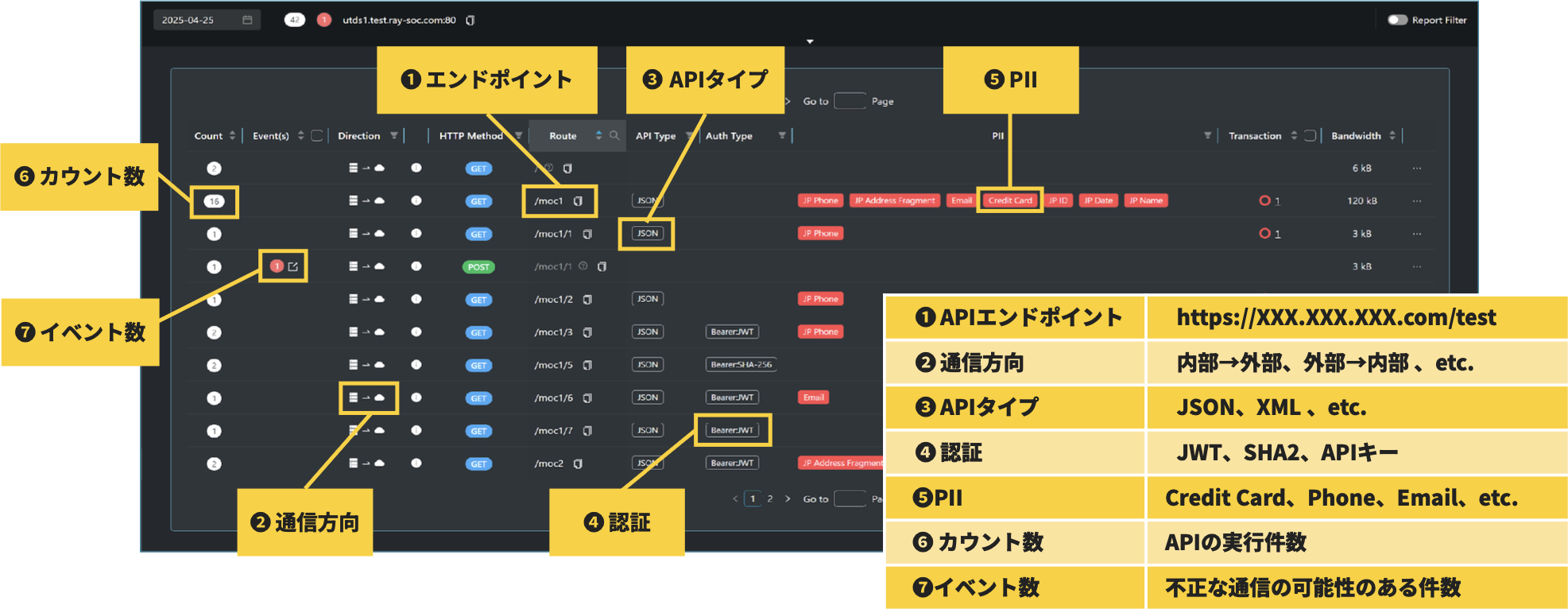

UTDS APIサマリ画面

APIサマリ画面ではAPIトラフィックを分析して、APIエンドポイント、認証、PIIなどの情報を 一覧表示して確認することが可能です。

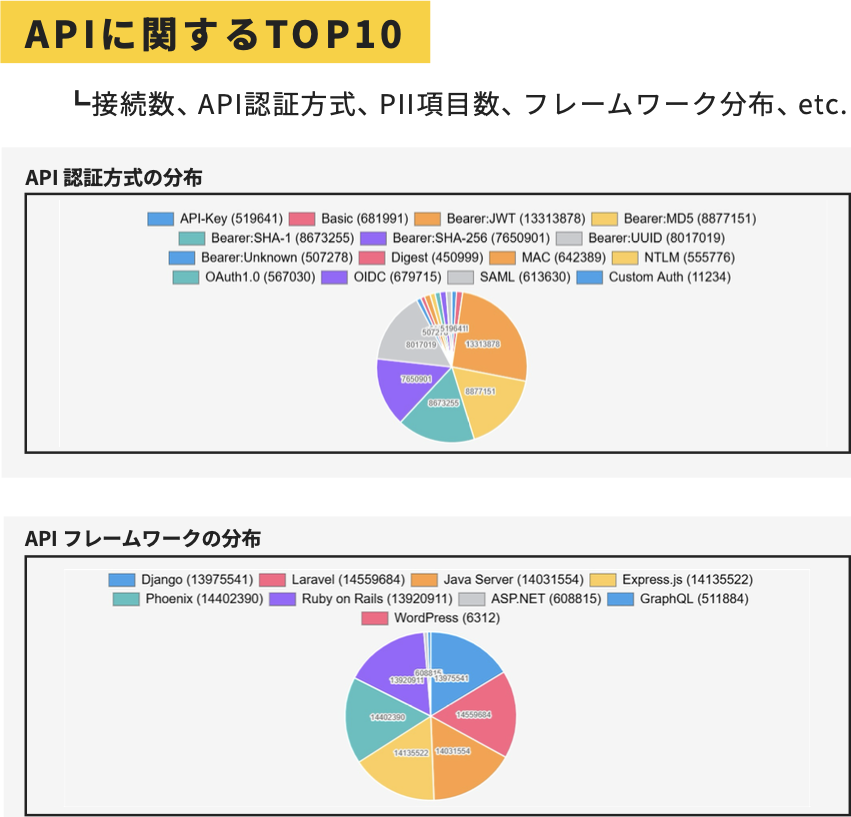

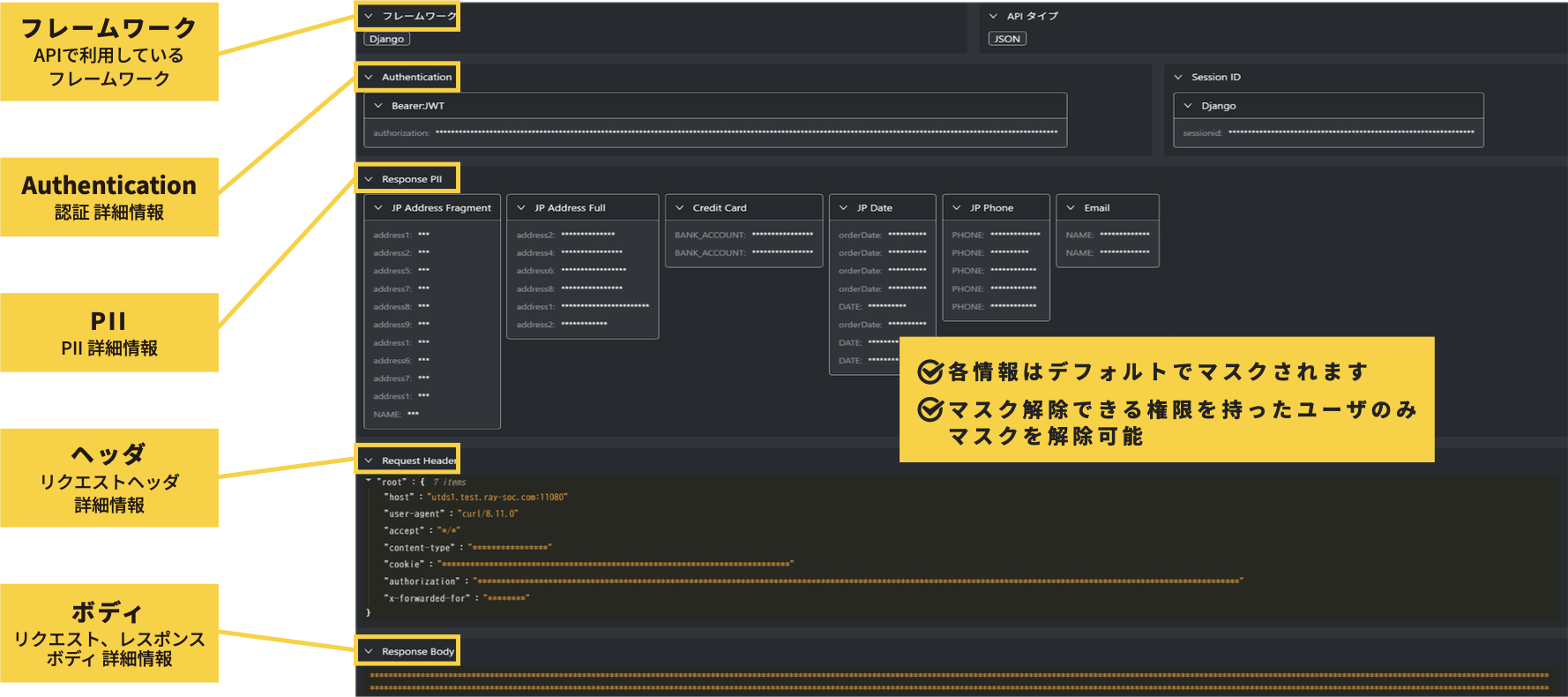

UTDS API詳細画面

API詳細画面では、APIで利用しているフレームワークや認証、ヘッダ情報などをみて、 APIが正しい情報をやりとりしているか確認することが可能です。

UTDS レポートサンプル

APIインベントリおよび分析情報