外部からのアクセス可能なIT資産を発見 最強CTEM

”ULTRA”な”RED”チームが立証する攻撃機会の検出

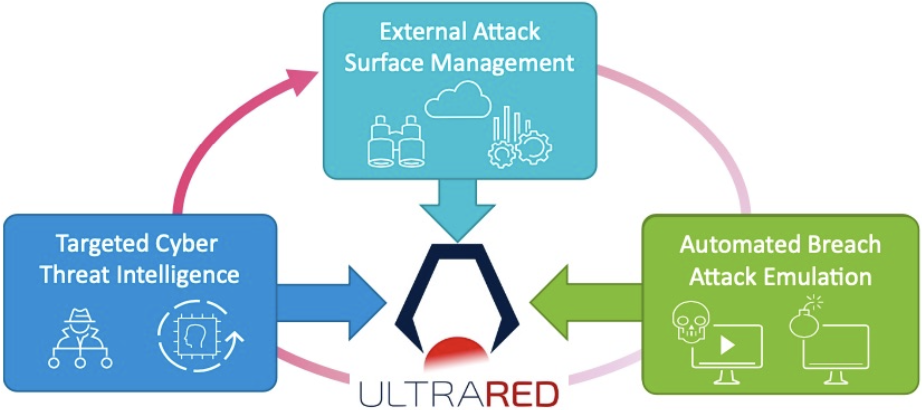

コンセプト

- ✔ サイバー攻撃者の立場から、自組織のセキュリティポスチャを立証

- ✔ 攻撃者よりも早く検出・分類・管理することで、組織がサイバー攻撃から継続的に守れる状態を維持

バックグラウンド

- ✔ DarkWebやDeepWeb、サイバー犯罪者のフォーラムや闇取引などの情報をもつ脅威情報を活用

- ✔ イスラエルで実際のサイバー戦争で培われた経験と手法を活用

- ✔ 組織に内在する脆弱性の有無や侵入機会の検出するための自動化された攻撃エミュレーション技術

ULTRA REDのディフェンスポイント

サイバー攻撃のきっかけはインターネットから

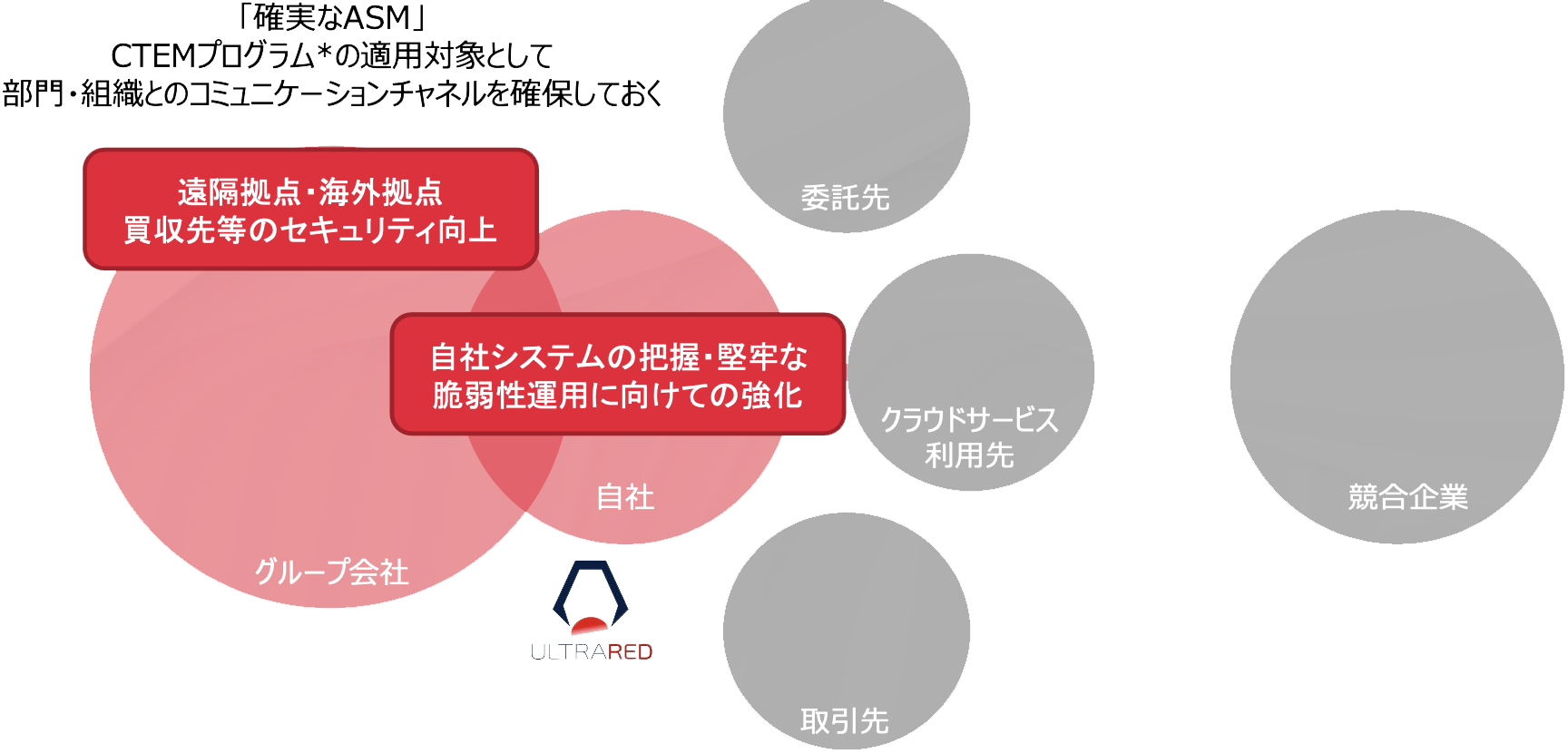

CTEMが必要なレベル感の企業様にご導入いただいております。

250FQDN以上のサービス監視を求める企業様に簡易SOCを つけてご提供いたします

ASMの次へ!!

CTEM (Continuous Threat Exposure Management) = 継続的な脅威露出管理

- Gartnerにより2022年に提唱

- 悪用可能性を継続的に監視、評価、軽減し、分析と修復プロセスが最適か評価するためのプログラム/フレームワーク

ULTRAREDの特⻑

- アセットの検出能力の高さ

- 攻撃者の観点で脆弱性や弱点を検出

- ビジネスインパクトに基づく優先順位付け

検証済みの継続的脅威エクスポージャ管理

アセット・攻撃機会の高い検出能力

攻撃者の立場で

攻撃機会を証明

攻撃機会を証明

ビジネスインパクトを含めた優先度付け

グループの機能連携によるコンテキスト

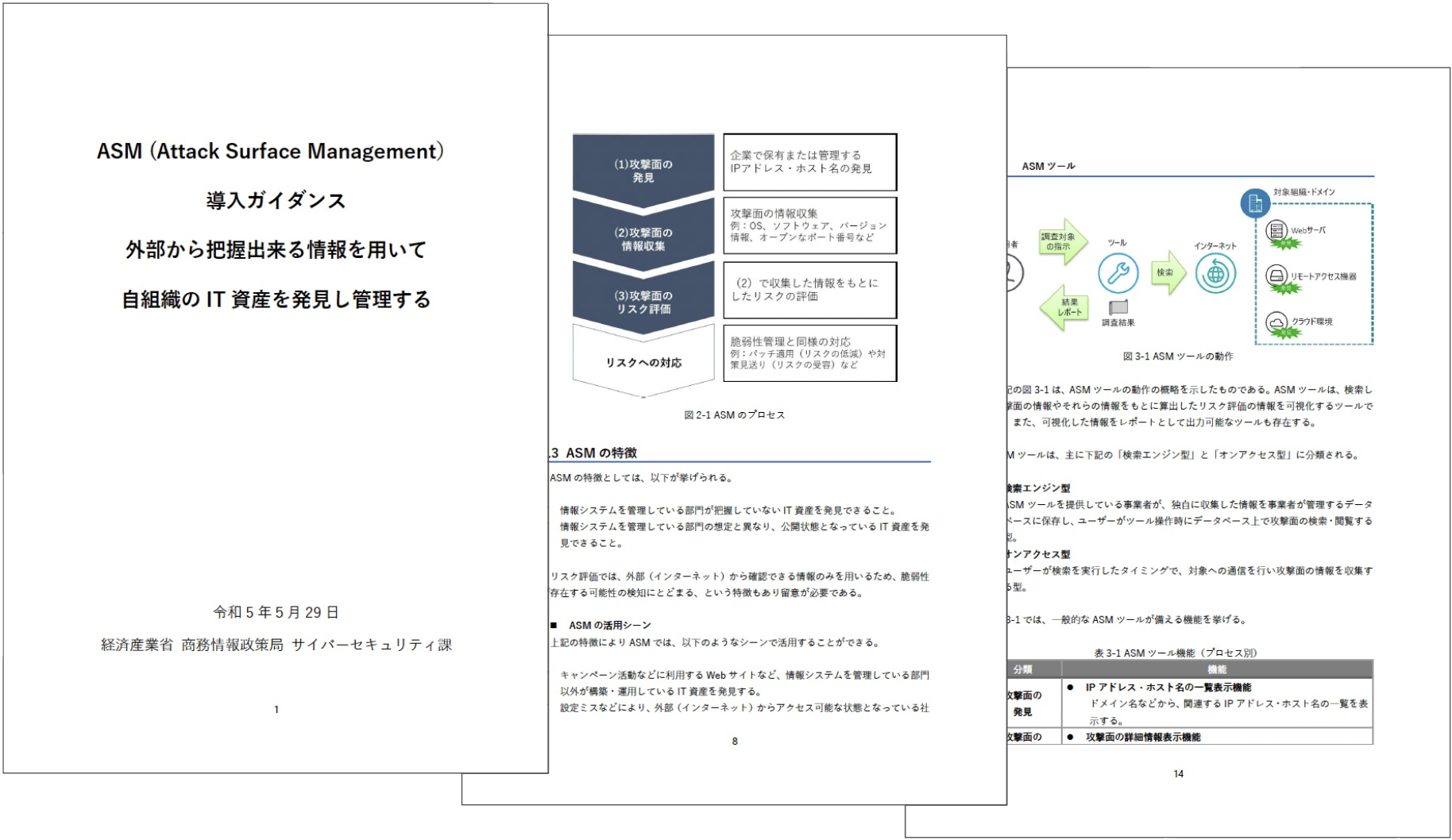

アタックサーフェス管理 (ASM) に高まる関心

出典 https://www.meti.go.jp/press/2023/05/20230529001/20230529001-a.pdf

攻撃者目線でインターネットに面した資産が攻撃可能か

継続的に評価するSaaSサービス

Attack

Surface

Management

Surface

Management

(ASM)

Breach &

Attack

Simulation

Attack

Simulation

(BAS)

Threat

Intelligence

Intelligence

(TI)

アタックサーフェスを継続的に検出・削減していく取り組み

自社・関連会社など、調査結果から、継続的に対応を指示・追加調査・継続監視するべき対象に適したASM技術とは?

ASM導入ガイダンスでの想定プロセス

(1)

攻撃面の

発見

発見

・企業が保有または管理するIPアドレス・ホスト名の発見

(2)

攻撃面の

情報収集

情報収集

- 攻撃面の情報収集

- 例:OS、ソフトウェア、バージョン情報、オープンポート など

(3)

攻撃面の

リスク評価

リスク評価

・(2)で収集した情報をもとにしたリスクの評価

ガイダンスでの ASMの範囲

リスクへの

対応

対応

- 脆弱性管理と同様の対応

- 例:パッチ適用(リスク低減)や対応策の見送り(リスク受容) など

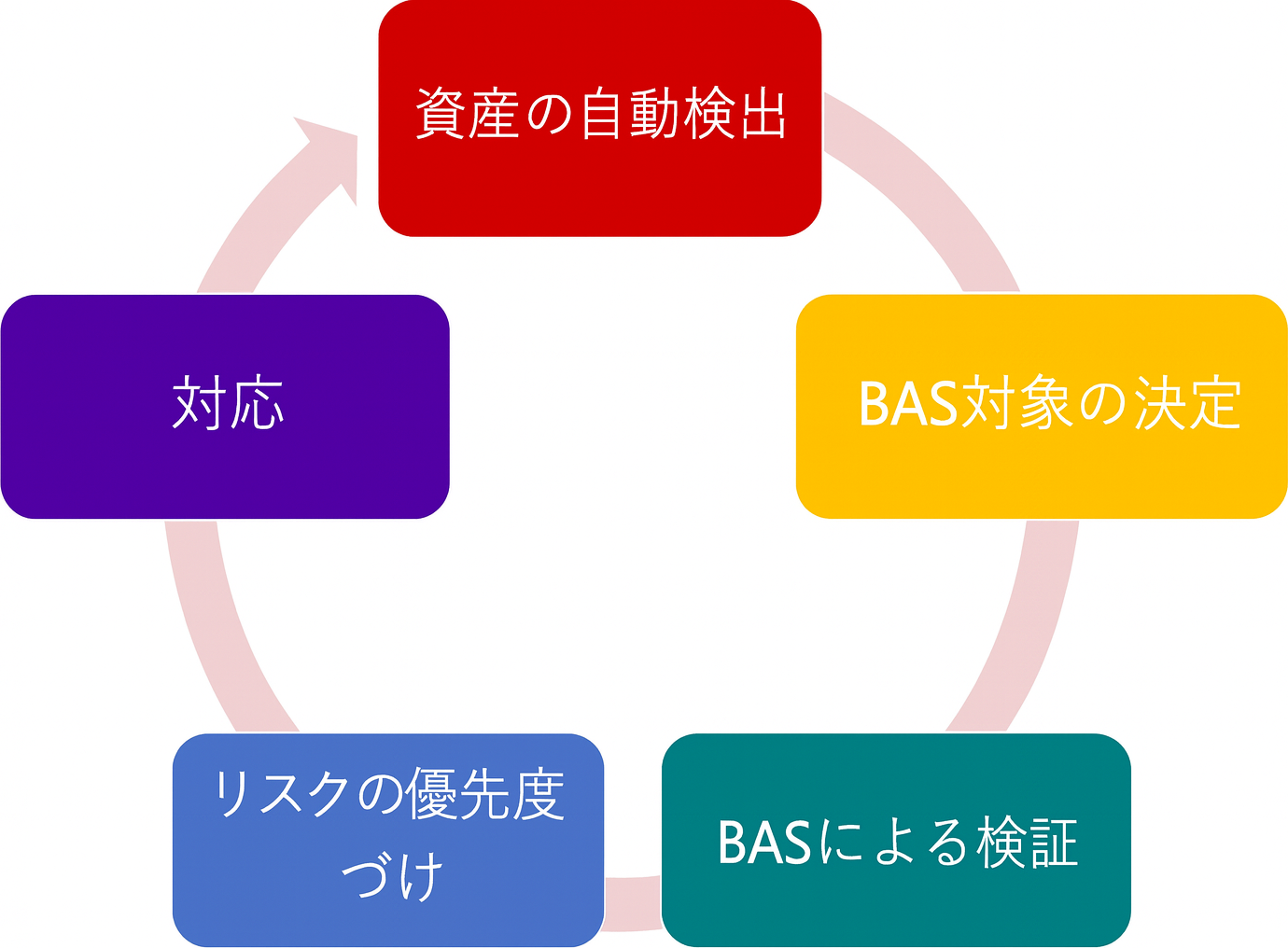

ご利用プロセス

リスクの優先度づけ

検証により見つかった問題点を深刻度によりスコアリング

- CVSS

- 攻撃の容易性

- 認証の有無

- データ改ざんの可能性

- サービス停止の可能性

検知ベクターの例

アプリケーション

- クロスサイトスクリプティング

- サーバーサイド/クロスサイト・リクエストフォージェリ

- SQL/OSコマンドインジェクション

- Webキャッシュポイズニング

ミドルウェア/OS

- 脆弱性をついたリモートコード実行

ネットワーク

- 利用していないIPの活性※

- 開放ポート※

- ※ 有償オプション

設定ミス

- シークレット/トークン等のハードコーディング

- ディレクトリリスティング

- バージョン情報の露出

攻撃可能なものだけ

有償オプション

Static IP Address

- スキャン送信元IPアドレスの固定

Deep Enrichment

- 漏洩クレデンシャル等のデータベース検索

VITA

- AIアシスタント

Vendor Monitoring

- サプライチェーンのリスク評価

Port Scanner

- ポートスキャン

Active Threat Scanner

- ウェブサイト上のマルウェアの脅威の検出

Tamper Detection

- ウェブコンテンツの変更を監視し改ざんを検知

他ソリューションとの比較

| 脆弱性診断 | ASM | ULTRARED | ペネトレーション テスト |

|

|---|---|---|---|---|

| 頻度 | オンデマンド (四半期や年1回) |

週1回 | 毎日 | オンデマンド (四半期や年1回) |

| 資産の検出 | × | ○ | ○ | △ |

| 脆弱性の検出 | ○ | △ | ○ | ○ |

| 侵入可否の評価 | × | × | ○ | ○ |

| ラテラルムーブメント | × | × | × | ○ |

| サービスへの影響 | ○ | ○ | ○ | × |